“UEBA之笔”画出业务系统五大威胁

2018年12月4日,我们为某省会级城市的公安行业用户交付了安审平台系统,即合众安全审计日志分析系统(以下简称“LAS系统”)。由于运用UEBA技术为用户发现了多起数据泄露检测、内部账号滥用检测、规则绕行异常等安全威胁行为,得到了用户的首肯。

合众LAS系统可以为用户交付业务威胁画像的能力,有效提升用户对于业务系统的异常行为的威胁识别准确度和溯源真正威胁行为的能力,起到重要的平台作用。

小贴士:详细内容可以参看《合众LAS系统运用UEBA技术进行业务威胁画像的报告》。

UEBA技术(User and Entity Behaviours Analytics)——用户实体行为分析,是网络安全领域里发现异常行为是一种重要的能力。很多时候,异常事件多数是一个小概率事件,由于用户对这类事件的精准度要求高,长期以来缺乏有效的检测机制作为保障。在传统检测机制中,我们过分依赖已知威胁检测(譬如IDS、IPS、NGIDS、NGIPS、FW、NGFW等)的已知规则来做检测,检测引擎里内置规则或经验,但通过已知规则的机制,规则阈值缺乏灵活性容易引起误判,准确度不够。而UEBA手段则是从数据分析的视角去发现关键问题,我们从聚焦数据内容本身到内容上下文关系、行为分析等,从单点单条检测到多维度大数据分析来发现更多更准确的有价值信息。本案中,我们使用了五个业务威胁画像的能力,帮助用户准确定位了业务系统的安全威胁,大大提升了用户的安全防护能力:

【威胁画像一】:利用离群分析,挖掘行为异常个体

合众LAS系统无需对用户应用系统业务进行任何直接操作的前提下,自动选取一定时间段内的日志数据,对人员的作息时间、工作地点、行为特性(操作频度及工作热区时间段)、个人特征(年龄及所属机构)等多个维度进行离群分析,从而挖掘出存在异常行为的人员,即用户或账号,如下图所示:

图1:数据驱动离群分析结果展示

【威胁画像二】:构建行为基线,披露个体疑问行为

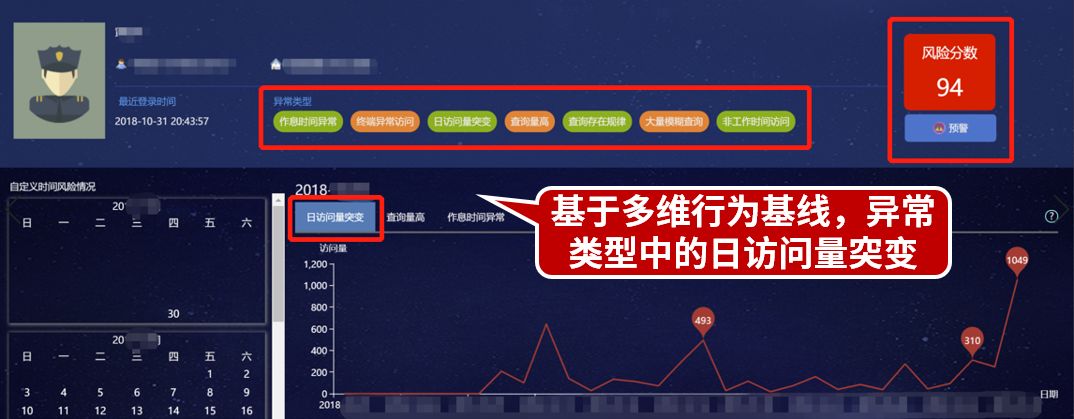

合众LAS系统会根据用户自身需求,结合用户或账号构建行为基线,譬如,系统可以规定哪些账号在什么时间内可以访问业务系统;账号的访问权限有哪些等等。我们发现了该用户的日访问量突变,从而判定了个体疑问行为。如下图所示:

图2:日访问突变分析结果展示

图中可以看出,其日访问量突变趋势在某一个时间点发生明显的变化,高出日均值数倍之多。

【威胁画像三】:基于疑问行为,判定个体异常本质

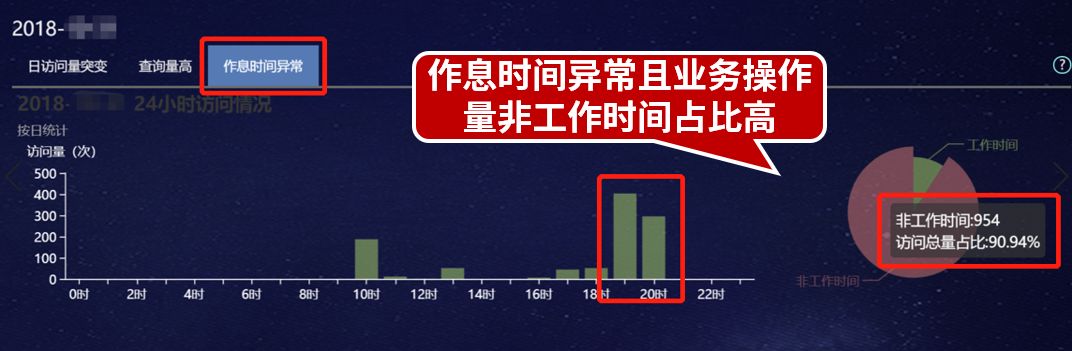

本案中,合众LAS系统提取到了账户作息时间的异常行为信息,如下图所示:

图3:作息时间分析结果展示

从结果展示可以看出,该用户或账号对业务系统的操作行为,主要集中在上午10点左右、晚上7点至8点这两个时间段内,且非工作时间访问占比较高。

图4:异常行为——非工作关系XX查询占比高分析结果展示

从通过对该用户或账号进一步分析发现,其行为与本质工作无实际关联关系,属于非工作关系的查询,即在非工作时间突增的访问量都是和自身业务机构/工作没有关系的(即越权访问、疑似数据盗取),那么,初步判定该用户或账号对业务系统构成一定的业务行为威胁。

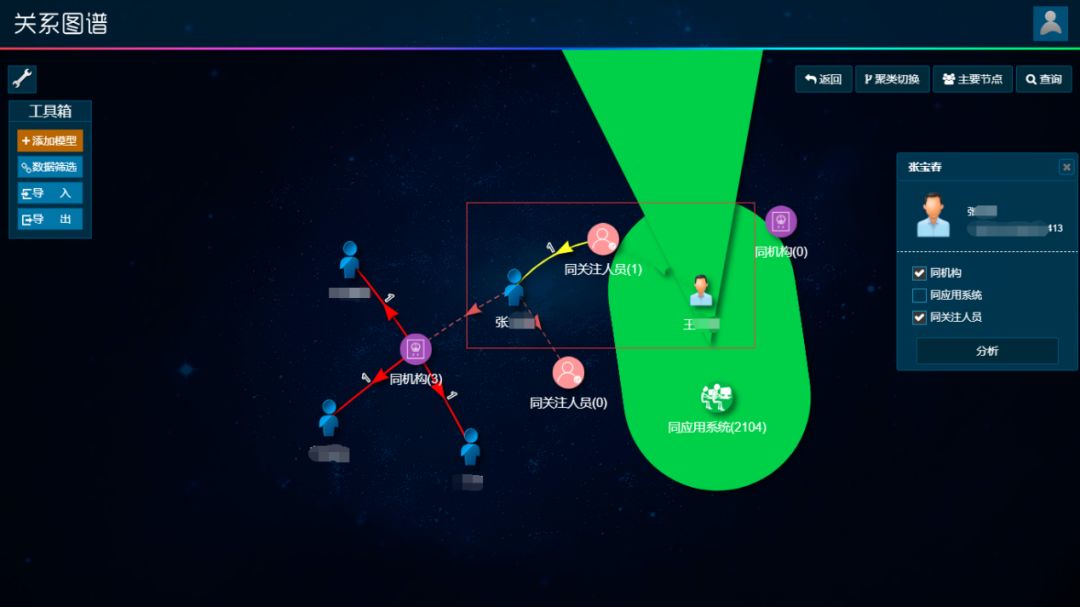

【威胁画像四】:利用关系图谱,溯源可疑关联人员

根据合众LAS系统提供的关系图谱功能,可对可疑人员、账号、用户进行关联分析,从多个维度(机构、应用、内容等)分析与其存在关联的人员。

图5:利用LAS提供的关系图谱功能,还发现关联人员

【威胁画像五】:还原日志信息,罗列可疑人员操作

根据筛选的可疑人员名单,利用LAS的日志搜索对其查询操作进行了回溯,最终确认其威胁行为。

图6:利用LAS系统的日志信息发现所有操作

通过上述业务威胁画像可以看出,某省会级城市的公安行业用户通过安审平台的基础建设,实现了海量应用系统日志的采集、存储和分析应用,深度挖掘分析、预警等实战应用,基于大数据技术的成熟运用,及时发现和处理业务系统中的越权访问、数据盗取等异常操作行为,将海量审计数据真正利用起来,切实解决信息资源使用管理中的安全问题。

合众LAS系统的核心是基于UEBA技术,通过分析挖掘与“正常”模式存在偏差的异常行为,来检测具有威胁的用户和实体,使用机器学习、算法和统计分析等手段来了解何时与已建立的模式存在偏差,通过与自身账号原行为模型进行比较,结合其他维度的异常行为模型进行分析,发现哪些账户可能被黑客盗取控制,还可以对涉及的异常类型,异常情况明细、轨迹分布等信息进行发现,显示哪些异常可能导致潜在的真实威胁,是检测内部用户的异常行为、分析鉴别威胁的一件利器。合众LAS系统除了上述交付能力之外,还可以聚合报告和日志中的数据,以及关联文件、流和数据包信息,在海量日志数据的噪声中,有效降低安全事件分析的工作量,提高告警的针对性和准确率。通过与SIEM类平台,譬如SOC和态势感知平台的结合,可发挥更多有效价值。